Netzwerkmonitoring mit Flowmon

Unternehmen, Organisationen und sogar das tägliche Leben stützen sich zunehmend auf komplexe IT-Netzwerke, deshalb rückt die Sicherheit dieser Netzwerke in den Fokus. Die exponentiell wachsende Menge an Daten, die durch diese Netzwerke fliessen, macht es unerlässlich, proaktiv Massnahmen zu ergreifen, um die Integrität, Verfügbarkeit und Vertraulichkeit von Informationen zu gewährleisten.

Netzwerkmonitoring hat sich als entscheidendes Instrument erwiesen, um diesen Anforderungen gerecht zu werden. Es ermöglicht nicht nur die Echtzeitüberwachung von Netzwerken, sondern auch die frühzeitige Erkennung potenzieller Bedrohungen, die Sicherheitsverletzungen und Ausfallzeiten verursachen könnten.

In diesem Beitrag schauen wir uns Flowmon genauer an.

Flowmon macht sichtbar, was im Netzwerk passiert

Flowmon, eine ausgereifte Netzwerkmonitoring-Software aus dem Hause Progress, macht sichtbar, was im Netzwerk passiert, erkennt Anomalien und kann automatisiert darauf reagieren.

Flowmon ist modular aufgebaut und eignet sich für Netzwerke jeder Grösse und Komplexität. Mindestens ein Flowmon Collector und die Flowmon Probe sind für ein Minimalsetup nötig.

Flowmon Collector – Sammeln von Netzwerkdaten

Der Flowmon Collector sammelt Daten des Netzwerks und reicht diese als Flowdaten an die Flowmon Probe weiter. „Collector“ kann es diverse geben in einem Netzwerk, abhängig davon, mit was für Bandbreiten gerechnet wird und wie isoliert ein Netzwerk aufgebaut ist.

Daten werden im besten Fall als Rohdaten, wie sie im Netzwerk vorkommen, direkt an den „Collector“ weitergeleitet. Dies in Form eines SPAN- oder Mirror-Ports auf den zentralen Netzwerk-Switches. Selbstverständlich arbeitet Flowmon auch mit bekannten Protokollen zur Netzwerküberwachung wie bspw. NetFlow oder sFlow.

Flowmon Probe – Auswerten von Netzwerkdaten

Die Flowmon Probe sammelt die Flowdaten aller Flowmon Collector und speichert diese zur weiteren Auswertung. Diverse Dashboards helfen dabei, zu visualisieren, was im Netzwerk passiert. So lassen sich Netzwerkprobleme schnell und effizient analysieren und eingrenzen.

Flowmon ADS – Anomalien erkennen und reagieren

Flowmon ADS analysiert die Flowdaten, die die Flowmon Probe erhält, in Echtzeit, erkennt potenzielle Bedrohungen und Angriffe und kann vollautomatisch darauf reagieren. Flowmon ADS macht sich das MITRE ATT&CK® Framework zunutze, um Angriffs-Pattern bekannter Angriffe zu erkennen. Weiter lernte ADS stetig, wer (welche Hosts) im Netzwerk mit wem und wie (Ports, Protokolle, Zeiten etc.) kommuniziert und erkennt so Anomalien, die auf potenzielle Cyber Angriffe schliessen lassen (lateral movement, Datenabfluss, Netzwerkscans etc.).

Dank der Konfiguration von Erweiterten Aktionen, kann Flowmon ADS bei erkannten Angriffen diverse, benutzerdefinierte Aktionen ausführen, um den Schutz des Netzwerks sicherstellen zu können. So können bspw. Scripts ausgeführt werden, die auf Firewalls einzelne, suspekte Hosts oder gleich ein ganzes Subnets vom restlichen Netzwerk isolieren, damit sich ein Cyber Angriff nicht weiter ausbreiten kann.

Flowmon ADS unterstützt auch bei der forensischen Analyse von Angriffen, indem alle betroffenen Netzwerkverbindungen zusammengefasst und chronologisch dargestellt werden.

Flowmon FPI – Netzwerkpakete analysieren

Flowmon FPI unterstützt dabei, Netzwerkpakete zu analysieren und damit Kommunikationsproblemen im Netzwerk schnell und effizient eingrenzen und beheben zu können. Der Einsatz von Hilfsmitteln wie Wireshark o.ä. wird damit überflüssig.

Flowmon APM – Performance von Applikationen überwachen

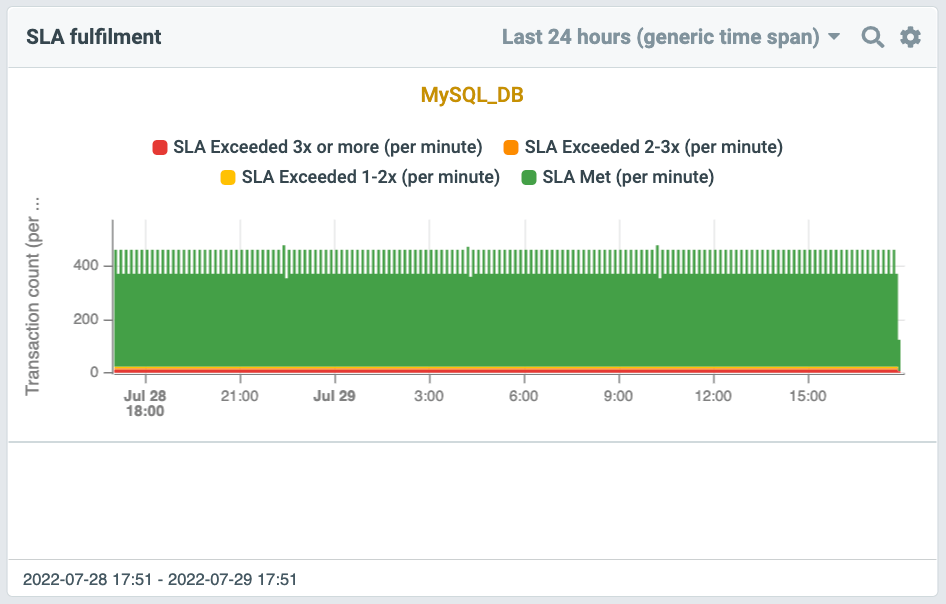

Mit Flowmon APM wird die Performance von Applikationen aus Sicht der User überwacht. Dank Informationen zu der round-trip-time (RTT) von Datenpaketen, lässt sich bspw. die Einhaltung von SLA (Service Level Agreement) überwachen und Performance Probleme von Applikationen werden bekannt, bevor sich die ersten User beim Helpdesk melden.

NIST Cybersecurity Framework und Flowmon

Flowmon greift in allen fünf Funktionen des NIST Cybersecurity Frameworks und eignet sich somit optimal, die Sichtbarkeit und Sicherheit von IT-Netzwerken massive zu erhöhen.

- Identifizieren: Flowmon erkennt neue Systeme im Netzwerk automatisch und kann dabei einen Alarm generieren. So wird sichergestellt, dass neue Systeme korrekt identifiziert werden, um diese schützen zu können.

- Schützen: die ständige Überwachung des Netzwerkes stellt sicher, dass Anomalien erkannt werden.

- Erkennen: Angriffe und Probleme im Netzwerk werden in Echtzeit erkannt und betroffene Stellen informiert.

- Reagieren: Flowmon reagiert automatisch auf Angriffe und kann – je nach Konfiguration – Hosts und / oder Subnets per Firewall-Scripts vom Netzwerk isolieren, um eine Ausbreitung des Angriffs zu verhindern.

- Wiederherstellen: der Angriff kann schnell und einfach forensisch analysiert werden. Damit lassen sich die betroffenen Systeme einfach identifizieren, was den Widerherstellungsprozess deutlich beschleunigen kann.

Backup ONE und Flowmon

Backup ONE hat Flowmon als das Werkzeug zur Überwachung von Netzwerken evaluiert. Wir arbeiten mit Flowmon zusammen, um den Schutz der Daten unserer Kunden sicherstellen zu können und helfen auch Ihnen, Flowmon in Ihrem Netzwerk einzusetzen. Kontaktieren Sie uns dazu einfach.